Pesquisadores de ameaças da Avast bloquearam globalmente, em janeiro, mais de 500.000 ataques de golpistas que aproveitaram o crescimento do uso de aplicativos de videoconferência e o medo das pessoas de ter momentos íntimos expostos. No Brasil, a companhia bloqueou 16.444 ataques de sextorção mirando brasileiros.

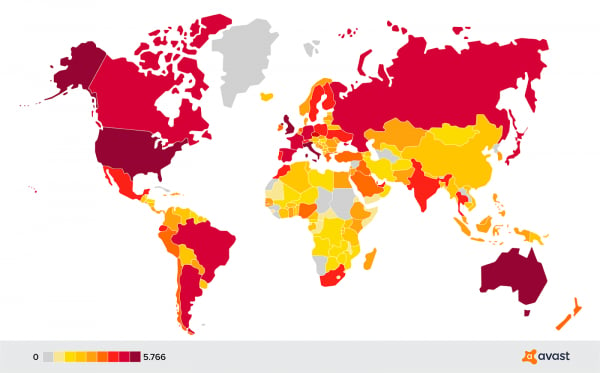

A Avast (LSE: AVST), líder global em segurança digital e produtos de privacidade, anuncia que bloqueou mais de meio milhão de tentativas de ataques de sextorção em janeiro. A maioria desses ataques teve como alvo usuários que falam inglês no Reino Unido e nos Estados Unidos, mas os pesquisadores dos laboratórios de ameaças da Avast também viram campanhas em outros países, em idiomas locais. No Brasil, por exemplo, a companhia bloqueou 16.444 ataques de sextorção mirando brasileiros, entre 12 de Janeiro e 12 de Fevereiro.

Todas as campanhas de sextorção vistas pela Avast usam o mesmo modus operandi, com golpistas enviando e-mails aos usuários, alegando que gravaram seus momentos íntimos privados e ameaçando-os de expô-los ao público, a menos que a vítima faça um pagamento em dinheiro ao cibercriminoso. Os pesquisadores dos laboratórios de ameaças da Avast aconselham as pessoas a ficarem calmas e a ignorar os e-mails de sextorção, em vez de reagir a eles, pois geralmente são alegações falsas.

A campanha de sextorção mais prevalente aproveita o uso crescente de serviços de videoconferência, durante a pandemia de Covid-19, alegando falsamente que acessou o dispositivo e a câmera do usuário. A Avast observou um crescimento dessas campanhas durante o período de férias, em dezembro de 2020. Os autores da ameaça afirmam em um e-mail que se aproveitaram de vulnerabilidades críticas no aplicativo do Zoom, permitindo que acessem o dispositivo e a câmera do usuário. A Avast não encontrou nenhuma vulnerabilidade real no aplicativo do Zoom. O e-mail também menciona um “ato sexual registrado”, e que o cibercriminoso obteve “acesso às informações sigilosas”, e que isso pode levar a “danos terríveis à reputação do usuário”, a menos que seja feito um pagamento de 2.000 dólares em bitcoins. Uma característica distinta desta campanha é que os e-mails parecem ter sido enviados do endereço de e-mail do usuário para ele mesmo, no entanto, apenas o nome do remetente exibido foi modificado e ao clicar nele, é revelado o endereço de e-mail real do remetente.

“Os golpes de sextorção são perigosos e perturbadores, e podem até ter consequências trágicas, resultando no suicídio dos usuários afetados. Durante a pandemia de Covid-19, os cibercriminosos provavelmente veem uma grande oportunidade de sucesso à medida que as pessoas passam mais tempo usando aplicativos de videoconferência e na frente do computador, em geral”, diz Marek Beno, analista de malware da Avast. “Por mais assustador que esses e-mails possam parecer, pedimos às pessoas que fiquem calmas se receberem tal mensagem em sua caixa de entrada e a ignorem, pois é apenas um truque sujo que os cibercriminosos utilizam para tentar obter o seu dinheiro”.

A segunda campanha mais comum envia um e-mail, por meio do qual os cibercriminosos afirmam que um trojan foi instalado na máquina do destinatário há alguns meses e que, então, gravou todas as ações da potencial vítima com um microfone e uma webcam, além disso, que exfiltrou todos os dados dos dispositivos, incluindo bate-papos online, mídias sociais e contatos. Os invasores exigem um resgate em criptomoedas e incluem uma nota sobre um “cronômetro” falso, que iniciou assim que o e-mail foi recebido, com o intuito de definir um prazo de resgate.

“Assim como acontece com outras campanhas, que os pesquisadores de ameaças da Avast observaram, essas ameaças são todas falsas. Não há trojans indetectáveis, nada tem sido registrado, e os invasores não têm os seus dados. O cronômetro incluído no e-mail é outra técnica de engenharia social, usada para manipular as vítimas a pagar o resgate”, continua Marek Beno.

Os pesquisadores de ameaças da Avast observaram campanhas adicionais de sextorção, algumas das quais originalmente em diferentes idiomas, e o conteúdo sendo traduzido automaticamente por uma ferramenta, como o Google Translate.

Como reconhecer e-mails de sextorção?

Os golpes de sextorção são e-mails que alegam falsamente, que o remetente do e-mail possui uma gravação da sua tela e câmera, mostrando o usuário em momentos íntimos.

Os invasores costumam enfatizar a humilhação e o constrangimento da situação, para chantagear a vítima a realizar um pagamento em dinheiro, geralmente em criptomoedas como bitcoins.

Frequentemente, a linguagem usada é perfeita, mas às vezes os cibercriminosos simplesmente parecem estar usando uma ferramenta como o Google Translate, para traduzir uma mensagem, o que pode ser outro indicador para os usuários de que a mensagem não é confiável.

Em alguns casos, o e-mail parece ter sido enviado pela própria vítima, mas o verdadeiro remetente pode ser facilmente revelado ao clicar no nome do remetente, mostrando o endereço de e-mail de onde a mensagem foi enviada.

Os cibercriminosos podem informar senhas do usuário, que são antigas ou vazadas, para tornar a mensagem ainda mais confiável. No entanto, as senhas vazadas são vendidas na dark web e os cibercriminosos podem usá-las facilmente em suas campanhas, para causar ainda mais preocupação.

Como se proteger de e-mails de sextorção?

Fique calmo. Na realidade, o cibercriminoso não possui nenhuma gravação e está usando técnicas de engenharia social para assustar e envergonhar você, induzindo-o a pagar pelo resgate.

Trate os e-mails como se fossem e-mails de spam: ignore-os. Não responda e não faça nenhum pagamento em dinheiro.

Se o cibercriminoso incluiu uma senha sua que vazou, altere-a para uma senha longa e complexa, caso ainda não tenha feito isso.